ケルベロス認証

ありきたりの話題で、さまざまなプラットフォームでKerberos認証プロセスの解析をいつも目にする。そこで、この記事では、このコンセプトを深く掘り下げる代わりに、この後のコンセプトを理解するのに役立つ主要な認証ステップを列挙することにする。

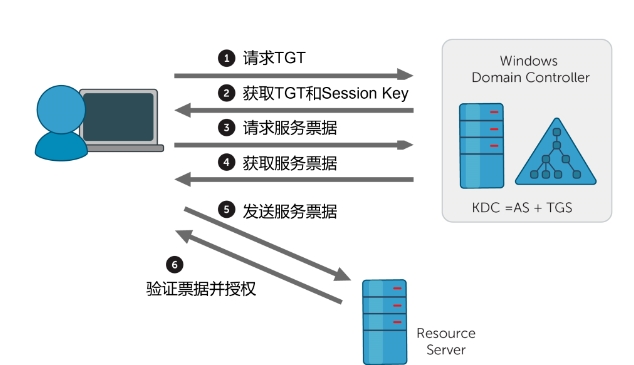

Kerberos認証プロセスは、以下の主要なステップに単純化できる:

1.クライアントはTGT(チケット付与チケット)を要求する。

- 動くクライアントはKerberos認証サーバー(AS)にユーザーID情報を含むリクエストを送信する。

- ゴール後続のサービスチケット要求のためにTGTを取得する。

2.TGTとセッション・キーの取得

- 動くASは暗号化されたTGTとセッション鍵をクライアントに返す。

- ゴールクライアントはTGSとの通信のためにTGTとセッションキーを取得する。

3.クライアントからのサービスチケットの要求(サービスチケット)

- 動くクライアントは、TGTとアクセスするサービスに関する情報を含むリクエストをTGSに送信する。

- ゴール特定のサービスにアクセスするためのチケットを入手する

4.サービスチケットの入手

- 動くTGSは、暗号化されたサービスチケットと新しいセッションキーをクライアントに返します。

- ゴールクライアントが対象サービスと通信するためのサービスチケットとセッションキーを取得する。

5.クライアントによる対象サービスへのアクセス

- 動くクライアントは、TGSから事前に取得したサービスチケットをターゲットサービスに送信します。

- ゴール対象サービスに対して、あなたの身元と権限を証明する。

6.対象サービス検証チケット

- 動くチケット有効化サービス

- ゴールクライアントがサービスにアクセスする権利があることを確認し、安全な通信を確立する。

上記のようなステップは、簡単な図で視覚化することができる:

ケルベロス

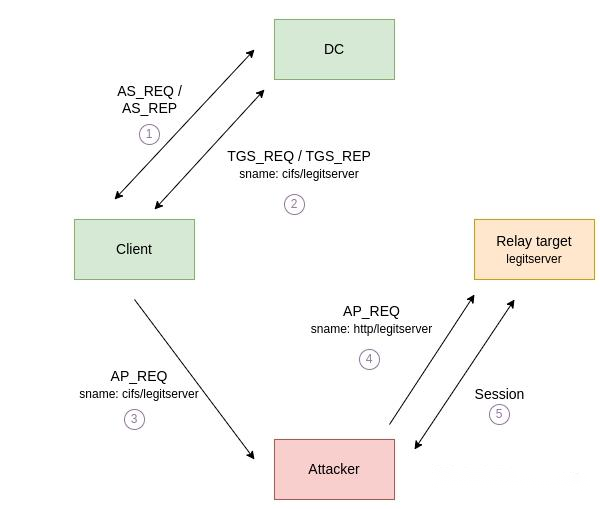

Kerberosリレー(Kerberos Relay)のコンセプトは複雑ではない。核となる考え方は、クライアントがあるサービスに対して開始したAP_REQメッセージを別のサービスに転送することである。

この攻撃には1つの重要な前提条件がある。ターゲット・サービスとクライアントは、LDAPSやLDAP署名のような強制的な暗号化や署名メカニズムを有効にすることができない。

その理由は、これらの操作に必要なセッション・キーにアクセスできないからである。これは エヌティーエルエム NTLM リレーにおいても、攻撃者は暗号化されたデータや署名されたデータを直接処理することができないため、リレーは非常に似ている。

もう一点、注意すべきことがある:AP_REQ メッセージは、クライアントが最初に要求したものとは異なるIDで実行されている別のサービスにリレーすることはできない。したがって、この攻撃を成功させるためには、クライアントに強制的に AP_REQ それを私たちに送ってください。

「ケルベロス中継は不可能だと思われていたが、複数の研究者がそうではないことを証明している。