「昨夜、あるゲーム会社が387Gbpsの混合トラフィック攻撃を受け、6時間にわたってビジネスが麻痺し、7桁の直接損失が発生しました。

ブラック業界では、今日の平均53000 DDoS攻撃を開始し、高防御IP転送は、インターネットビジネスの "オプション "から "死活的防御 "に変更されました。この丼を食べるの10年のベテランとして、今日は18武道の高防御IP転送にまっすぐにあなたを取るために。

まず、防御力の高いIPフォワーディングの暴力的な美学とは何か?

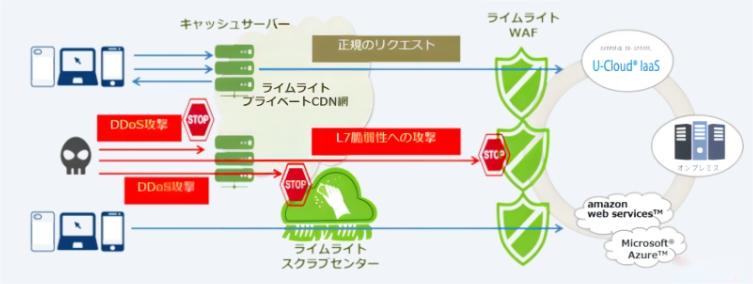

高防御IPフォワーディングは、単なるトラフィック・パッシング・ステーションではなく、独自のフォグ・オブ・ウォーを持つ戦術的欺瞞システムである。その基本原理は次のように要約できる:

- BGPエニーキャスト・アーキテクチャによる分散クリーニング・ノードの構築

- インテリジェントなトラフィック・フィンガープリント・エンジンが攻撃負荷をリアルタイムで除去

- ダイナミックポートマッピング技術により、真のIPステルスを実現

- 不正パケットの侵入を回避するための多層プロトコルスタックの再編成

例えば、交換プロジェクトからのライブデータ:

- 生の攻撃トラフィック:522GbpsのUDPフラッド

- ソース・トラフィックへのポストパージ:<800Mbps

- 動作ジッター時間:0秒

第二に、どのシーンが高い防御力を持つIPフォワーディングをしなければならないか?

1.ゲーム業界:TK攻撃に対する究極の鎧

XX Gloryの携帯ゲーム機は、17日間もCC攻撃を受け続けましたが、当社の高い防御力を誇るIPソリューションによって、この攻撃を回避することができました:

- 動的TCPプロトコルのマスカレード

- 選手IPレピュテーション・ライブラリ連携

- ゲームグレードの<5msレイテンシー保証

- 最終的に270万QPSのボット・トラフィックを通常レベルまで抑制した

2.金融決済:取引システムの防弾チョッキ

- 国境を越えた決済プラットフォームがプログラムにアクセスする:

- SSLアクセラレーションによる最大40倍のパフォーマンス

- 0 正当なトランザクション要求を誤って破棄した

- 満たすPCI DSS 3.2.1 準拠要件

III.ハードコア・プログラム・アーキテクチャーの解体

1.4層プロテクション・マトリックス

| レベル | ヘッジ | 典型的な対立シナリオ |

|---|---|---|

| L3 | BGPブラックホールルーティング | フラッドこうげき |

| L4 | プロトコル・スタックのディープクリーニング | TCPスライス攻撃 |

| L7 | 人間検証+行動分析 | CC攻撃、APIインターフェース爆破 |

| スマート | AI交通予測モデル | 0day攻撃への警告 |

2.独占技術:三次元弾性保護

水平展開世界37カ所のクリーニングノードを数秒でスケジューリング

垂直深度シングルノードで2.4Tbpsのクリーニング能力

時空の交差点転送ルールの動的置換(5分毎にポートマッピングテーブルを自動更新)

第四に、ピットガイド(血と涙の体験版)を避ける選択

1.擬似ハイ・ディフェンスの8つの特徴

- 無制限のプロテクション」をアピール(本格的なベンダーはすべてTbpsレベルの価格設定)。

- TCPプライベートプロトコル(ゲーム業界でよく使われるKCPプロトコルなど)をサポートしない。

- クリーニングログは不透明(生の攻撃パケットを提供することを恐れている)

- ソースへのリターンラインは通常のBGPへ(CN2 GIAまたはIPLC専用線へ行く必要がある)

- IPv6環境のサポートなし(2023年のIPv4のみの保護はルサンチマン)

- SLA免責条項なし(99.99%の可用性をあえて書くなら、それに対する対価をあえて支払う必要がある)

- 30分以上のカスタマーサービス対応(攻撃は待ってくれない)

- ばかげた低価格(コストはそこにある、低価格は手抜きに決まっている)

2.測定指標の赤と黒のリスト

強制的SYN Cookie処理パフォーマンス、HTTP/HTTPS同時接続、ルール検証待ち時間

形而上学:: 「インテリジェントな保護」(機械学習モデルのバージョン番号による)

スクラップウェブ側のバックエンドがクールかどうか(保護とUIの美しさは反比例する)

第四に、08Host高防衛IP防衛リスト

"先月、顧客は尋ねた:あなたは08Hostはどのような攻撃から保護することができますか?SYNフラッドからIPv6スライシング攻撃まで、Websocket CCからQUICプロトコルフラッドまで、私は1つを殺す1を参照してください!" 私は直接彼の顔に保護ログを平手打ちした。

1.08Hostのルールエンジンはどのように病気ですか?

厳格な条件判断の代わりに、我々のルールベースは独自の進化アルゴリズムを持つ殺人マシン::

- ダイナミック・フィンガープリント・ライブラリ毎時37万件の攻撃シグネチャを更新

- プロトコル分解SIPやRTMPを含む87のアプリケーション層プロトコルを逆アセンブルできる。

- AI事前判定メカニズムLSTMモデルによる300ms先の攻撃方向の予測

- 自殺予防メガ・アタック時の非中核事業の自動メルトダウン

2.08ホストの虐殺リスト(一部)

| 攻撃の種類 | 防衛手段 | 戦績 |

|---|---|---|

| TCPスライス攻撃 | プロトコルスタック再編成エンジン | シングルノードは2Tbpsに耐える |

| HTTPスローアタック | リズミック・フィンガープリントの依頼 | 0 通常の長い接続を終了させる |

| DNS増幅攻撃 | 応答パケットサイズの閾値制御 | インターセプト効率99.998% |

| ウェブソケットの洪水 | ハンドシェーク・プロトコルの深さチェック | 鍛造アップグレード・ヘッダーの正確な識別 |

| IoTボットネット | 機器指紋ライブラリの比較 | 世界中で23万台の悪意のあるデバイスをブロック |

| 偽の基地局GPS妨害 | 時空間座標検証(専売特許) | 不正な位置情報要求のブロック |

| QUICプロトコル激流 | UDPストリームの状態追跡 | 暗号化されたトラフィックの異常をミリ秒単位で特定 |

V.08ホストのデプロイメント・ブリッツ・マニュアル

1.4段階アクセス

- ドメイン名買収CNAMEを*.08Host.gtを指すように変更する。

- プロトコル構成: 業種を選択(ゲーム/ウェブサイト/API)

- ルール・チューニングスマート保護モードを有効にする

- ストレステスト300Gbpsの攻撃トラフィックをシミュレート

2.高リスク操業禁止区域

- ❌ ローカルファイアウォールで08Hostの全IPセグメントの解放を無効にする(APIと動的に同期する必要がある)

- TCP タイムスタンプオプションを無効にする(攻撃の追跡精度に影響)

- 低エントロピーの SSL 証明書の禁止(フィンガープリンティングに脆弱)

即時アクセス 高い守備IPについて

配備に関する7つの冷徹な事実

- ソース・ステーションの隠蔽本当のIPはファイアウォールで双方向に認証されなければならない。

- 証明書管理証明書のスニッフィングを防ぐには、SNI拡張機能を有効にする必要がある。

- DNSの設定TTL値が120秒未満になるように押される。

- プロトコルの最適化TCPファストオープンを有効にして待ち時間を減らす

- ログ分析ログの原本を少なくとも180日間保管すること。

- エスケープ・プログラム手動でソースチャンネルに戻すことが可能

- ストレステスト月1回の模擬攻撃訓練

よくある質問

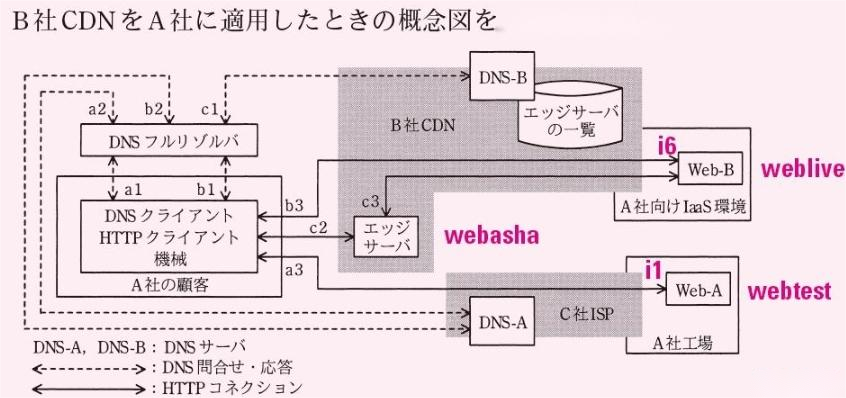

Q1: ハイ・ディフェンスIPフォワーディングとCDNの違いは何ですか?

A: CDNはコンテンツ配信であり、高セキュリティIPはトラフィック戦争である。CDNはキャッシュの高速化に重点を置き、CDNは郵便配達人であり、我々は武装した護衛車であるかのように、防御ではなく攻撃に重点を置いている。

Q2: 新しいタイプの0day攻撃に遭遇したらどうすればよいですか?

A: 08Host Labsは23人の脆弱性ハンターを擁しており、昨年は17の未公開攻撃手法を捕捉しました。仮に未知の攻撃に遭遇した場合でも、当社のカオスエンジニアリングシステムは即座にプロトコル変異保護を起動します。

Q3: 打撃を受けてから買うのでは遅いですか?

A: 防弾チョッキを買う前に撃たれるのを待つか?私たちは最短30分で配備しますが、事業の中断による損失はサービス費用の100倍以上になる可能性があります。

Q4:通常のユーザーに影響はありますか?

A: 適応アルゴリズムが使用され、偽殺傷率は<0.003%。

Q5: プロテクションが有効かどうかは、どうすればわかりますか?

A: 攻撃トラフィックのグラフ、クリーニング・ログの詳細、ビジネス・モニタリングのメトリクスの3つのうち、1つでも欠けていれば、それは手品のようなものです。

Q6:海外からの攻撃は防げるのか?

A: 私たちは、フランクフルト、サンノゼ、シンガポール、その他のノードにエニーキャスト・クリーニングを配備しており、実際にブラジルの恐喝者からの600Gbpsの攻撃を阻止しました。

Q7: 料金はどのように計算されるのですか?

A:保証帯域幅+弾性保護ピーク+付加価値サービス(有人サービスなど)、無料テスト - 補償の価格を防ぐことはできません。